Não era print, era cilada: como a polícia investiga imagens forjadas da web

Sem tempo, irmão

- Prints e vídeos comprometedores são tratados como provas de crime nas redes sociais

- Polícia é mais cuidadosa e usa tecnologia para investigar se é tudo montagem

- Peritos criminais chegam a averiguar dados ocultos de fotos e até a 'interrogar' pixels

- Com isso, conseguem pegar de exploradores sexuais a ladrões de dinheiro público

Capturas de tela, áudios e vídeos comprometedores se tornam, para muitas pessoas nas redes sociais, conteúdo suficiente para condenar os envolvidos. Mas, a polícia não é tão afobada e usa a tecnologia para investigar se não há uma photoshopada por trás de um grande escândalo. Peritos criminais e especialistas em computação forense contaram a Tilt sobre suas ferramentas, que incluem desde um teste informal "no olho" até a checagem minuciosa de pixels.

O assunto voltou à tona por causa do caso PC Siqueira. Supostas mensagens em que o youtuber compartilha o vídeo de uma menor nua foram expostas na internet. Ele alegou que tudo não passava de montagem. Enquanto a polícia de São Paulo investiga o caso, Siqueira elencou em um post erros de design que seriam prova de que o vídeo é forjado. As inconsistências visuais, no entanto, são só um dos aspectos analisados.

1º passo: teste do olho

"Primeiro você faz uma análise perceptual, no olho", explica Evandro Lorens, diretor da Associação dos Peritos Criminais Federais (APCF). Esta etapa indica, de cara, falsificações toscas e aponta quais aspectos devem ser checados por ferramentas mais precisas. Isso poupa tempo dos agentes.

O "teste do olho" ajuda a descartar modificações gráficas sem conexão com a investigação. "O que temos de responder é se há conteúdo significativo alterado na imagem. Não é um pixel que o cara alterou lá no cantinho da imagem", diz Lorens, que também é perito criminal federal.

Fotos, vídeos ou áudios são alterados todo o tempo sem que percebamos. Imagens originais convertidas em outro formato (o JPEG, por exemplo) já são modificadas, assim como as que passam por tratamentos de qualidade. No primeiro caso, pixels são eliminados e, no segundo, seus valores cromáticos mudam. Mas não é isso que pode incriminar ou absolver alguém.

2º passo: cadê o metadado que estava aqui?

O próximo passo é, como se diz no jargão policial, levantar a capivara do suspeito. Como neste caso o investigado é um documento digital, saem de cena a checagem de antecedentes criminais e a busca por mandados em aberto. Entram no lugar informações como:

- Registros em plataformas conectadas: são conversas em sites como Facebook e Instagram, com detalhes obtidos com a quebra de sigilo autorizada por mandado judicial. Leandro Lima, presidente da Associação Brasileira de Criminalística (ABC), explica que esse exame é feito para acessar as postagens, inclusive as apagadas, diretamente na fonte. São Paulo tem uma ferramenta capaz de obter provas até em conversas criptografadas. No caso de prints de apps de bate-papo, a comparação das montagens com o original fornece uma resposta rápida.

- Vestígios digitais em eletrônicos: outra maneira de obter arquivos é examinar eletrônicos, como computadores, celulares e mídias de armazenamento. Mesmo os que foram apagados do sistema deixam rastro, na forma de fragmentos digitais. Esses vestígios podem ser reconstituídos para, como num quebra-cabeça, remontar a imagem original e compará-la ao conteúdo suspeito de montagem.

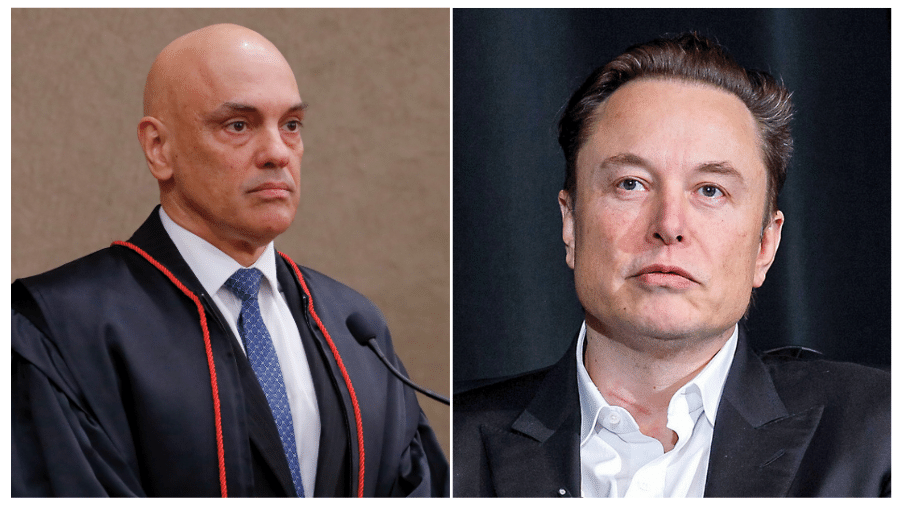

- Metadados: São dados que contam detalhes da imagem como data de criação, onde foi criada, o aparelho gerador e até taxas de compressão. Como cada dispositivo ou software tem sua própria forma de organizar essas informações, elas podem ligar uma imagem comprometedora ao aparelho de alguém suspeito. Saber disso pode até afastar a suspeita de edições. "No caso da gravação do Joeslei [Batista] com o [ex-presidente Michel] Temer, por exemplo. Parecia que tinha vários pontos de edição, mas era a característica do equipamento. Quando as pessoas ficam em silêncio, a gravação para, e aquilo parecia um corte", explica Lima, que também é perito criminal do Paraná.

3º passo: 'interrogando' pixels

Só que o uso dos metadados é limitado, explica Tiago Carvalho, especialista em computação forense. Alterá-los não é difícil e eles são perdidos em processos, como o compartilhamento da imagem pelo Facebook ou WhatsApp.

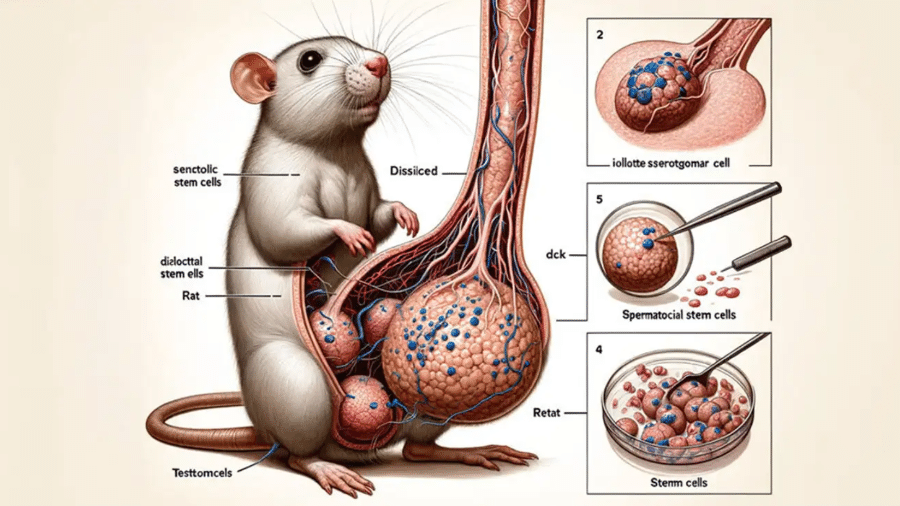

"Quando você faz uma análise cega, em que não tem informação, não pode confiar em nada", explica o professor do Instituto Federal de Campinas, que ajuda a polícia em alguns casos. O jeito então é "interrogar" os pixels da imagem para tentar encontrar inconsistências. Em momentos assim, entram em cena algoritmos especializados.

"Imagine uma foto com duas pessoas. Uma é iluminada diretamente no rosto, outra recebe uma iluminação difusa, no lado esquerdo. Se as duas estão no mesmo plano, isso provavelmente não poderia acontecer", explica. O perito pode detectar no "teste do olho" que a luz está diferente, mas ele tem que poder atestar que não se trata só de impressão. Um desses programas de computador faz isso. Ele é capaz de averiguar pixel a pixel se as condições de iluminação são coerentes para toda a imagem.

Você olha só os números, os zeros e uns, como se estivesse no filme Matrix. Vê qual é o sequenciamento e onde há as quebras do padrão

Leandro Lima, presidente da Associação Brasileira de Criminalística (ABC)

Outro desses algoritmos analisa as condições de compressão do conteúdo:

- Primeiro, detecta como a imagem deveria ser formada para cada modelo de aparelho e como ele costuma compactar o arquivo;

- Depois, investiga cada bloquinho da imagem para ver se isso condiz com o padrão;

- Há ainda o método de "filogenia de documentos", criado pelo professor Anderson Rocha, da Unicamp. Ao indicar que imagens cederam elementos para a montagem, a técnica reconstrói a árvore genealógica do arquivo.

Um sistema da PF checa a imagem de diversas formas, conta Lorens. Há algoritmos que mostram se houve sobreposição de imagem ou se uma parte foi copiada e colada em outro lugar. Chamada de Péritos, ela faz mais do que flagrar falsificações. Também encontra e contextualiza detalhes ocultos, como placas e modelos de veículos e até quem são as pessoas em vídeos com baixa qualidade.

Pega até ladrão de dinheiro público

O presidente da ABC lembra que a perícia criminal é desvinculada da polícia civil em 19 estados brasileiros para dar autonomia aos peritos, inclusive quando o assunto é investigar policiais. Com isso, acabam ajudando Ministério Público e Judiciário. Isso quer dizer que a caça dos peritos às montagens corre em paralelo ao trabalho da polícia. A união das duas tarefas pode levar à resolução de crimes:

"Em caso de exploração sexual de menores acontece muito. O cara filma e fotografa a criança, mas borra o rosto do autor. A perícia usa software que desfaz o borrão. Às vezes você consegue descobrir outros indivíduos na tela, por meio da roupa ou do tênis, e confirmar sua participação ao encontrar esses objetos na casa deles", explica Lima.

Lorens, da APCF, conta que não é raro que as falsificações sejam criadas para acobertar outros crimes:

É comum em festa do interior com verba federal o prefeito dizer ter 20 banheiros químicos mas só coloca dois e embolsa o dinheiro do resto. Quando mandam a imagem para a auditoria, você analisa a geometria, perspectiva, proporção, tamanho e ângulo. Rapidamente, vê que é montagem. O cara colocou [na imagem] banheiros químicos que não tinha

Nestes casos, o intuito é escapar da polícia ou enganar o governo federal. Mas as montagens que circulam pela internet só tentam enganar incautos. Para o professor Carvalho, elas iludem tanta gente porque as pessoas mantêm a ideia de que "uma imagem vale mais do que mil palavras", mas não se deram conta de que vivem na era das fake news:

"Hoje, a gente não tem mais certeza do que é verdade e do que não é. Então, querendo ou não, o conhecimento em torno de algoritmos de análise de imagem está se tornando cada vez mais necessário", resume Lorens.

ID: {{comments.info.id}}

URL: {{comments.info.url}}

Ocorreu um erro ao carregar os comentários.

Por favor, tente novamente mais tarde.

{{comments.total}} Comentário

{{comments.total}} Comentários

Seja o primeiro a comentar

Essa discussão está encerrada

Não é possivel enviar novos comentários.

Essa área é exclusiva para você, assinante, ler e comentar.

Só assinantes do UOL podem comentar

Ainda não é assinante? Assine já.

Se você já é assinante do UOL, faça seu login.

O autor da mensagem, e não o UOL, é o responsável pelo comentário. Reserve um tempo para ler as Regras de Uso para comentários.